COVID-19関連の悪意あるドメイン名をあぶり出す -DNSTICR ProjectとOCTO-028のご紹介-

dom_gov_team ICANN技術政策文書 インターネットの技術 ドメイン名前回に引き続き、ICANN OCTOが行っているプロジェクトの一つであるDomain Name Security Threat Information Collection & Reporting (DNSTICR) Projectと、その中間報告となるOCTO-028「Registrations Related to COVID-19: 18 Months of Data」をご紹介します。

なお、記事中の画像・グラフは全てOCTO-028より引用しています。

DNSTICR Project

オンラインの世界であれ現実世界であれ、大きな出来事、特に世界的な流行が発生した場合、必ずそれにあやかって悪巧みをする者が現れます。COVID-19も例外ではありません。DNSTICR Projectは、その名前からは推察しづらいですが、COVID-19のパンデミックにあやかって不正に利用されているドメイン名を発見するプロジェクトです。ICANNではCOVID-19関連のドメイン名登録を調査し、その中でもフィッシングやマルウェア配布に使用されているとみなされるドメイン名について、その証拠や適切な対応策に役立つ背景情報をまとめて報告書としてレジストリやレジストラに提供しています。

報告書の作成にあたって、まずはgTLDのゾーンファイルから新たに委任されたドメイン名を調査します。調査では特に、”COVID”、”corona”、”pandemic”などの特定の言葉を含むドメイン名に着目します。この時点では、無害なドメイン名と悪意を持って登録されたドメイン名の両方を含むリストが生成されます。

次に、複数の外部からの脅威情報をもとに、リストにあるドメイン名がフィッシングやマルウェアの配布に使用されている事例を検索します。これらのソースの情報により悪意を持って登録されたドメイン名である可能性のあるものが抽出されますが、実際には以下のような理由から直接的な証拠が見つからないケースがほとんどです。

- 新規に登録されている多くのドメイン名がドメイン名パーキング[1]に利用されていること。

- 登録されてから時間が経っておらず、まだ悪意のある使われ方をされていないか、されていてもまだ実際の挙動として観察されていない。

このような理由で、同じドメイン名でも時間の経過と共にその評価が変わる可能性があるため、先に生成されたリストのドメイン名は一度だけでなく定期的に再調査が行われます。

なお、このプロジェクトで対象になるドメイン名は、フィッシングに使われているものとマルウェアの配布に利用されているものに限定されます。この点は前回ご紹介したDAAR Projectと異なります。ただし、DNSTICR Projectで対象となったドメイン名が、これら2種類以外の使い方と同時にスパムなど他の悪意を持った使われ方をされていることもあります。

ドメイン名が悪意を持って登録されたと信頼できる証拠が見つかった場合、the Guide to Registrar Abuse Reportingに従ってレジストラのabuse contactやホスティング情報、スクリーンショットなどを収集・特定します。

これらのプロセスにより、以下の二つの形式で報告書を作成します。

- CSV形式のサマリ: ドメイン名、DNSに基づくIPアドレス、権威DNSサーバ、使用されたインテリジェンスソースでのスコアとその合計を含む、機械で自動処理しやすい形式の報告書

- ドメイン名ごとのマークダウン形式の詳細情報: 人間が読みやすい形式でそのドメイン名に関する詳細が記述されており、必要に応じて発見した証拠に対するリンクを含む報告書

OCTO-028での報告

OCTO-028では、DNSTICR Projectを開始してから18ヶ月間で得られたデータについてレポートしています。この期間で対象となったドメイン名は323,956件に上ります。

関連ドメイン名登録の推移

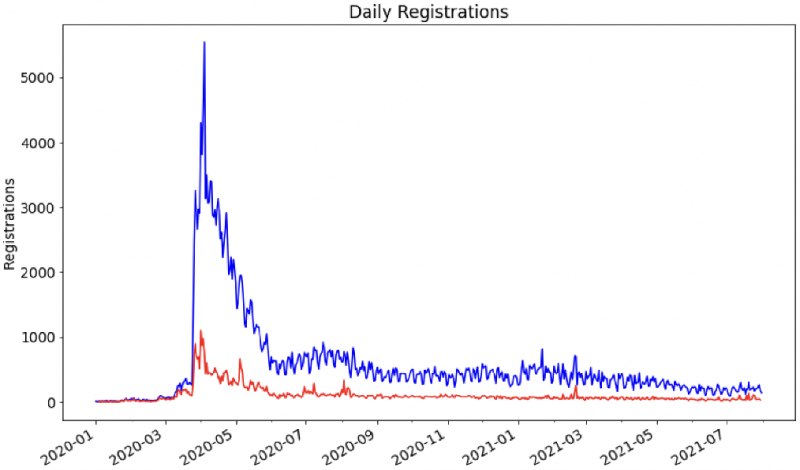

以下は一日ごとの関連ドメイン名登録数の推移を表したグラフです。青色の線がプロセスの最初で発見した特定の言葉が含まれるドメイン名の登録数、赤色の線がその中でも外部からの脅威情報からフィッシングやマルウェア配布に利用されていると報告されたドメイン名の登録数を表します。

2020年4月には4日をピークとして月あたり88,537ドメイン名をフィルタしましたが、5月、6月と急激に減っていき、2021年7月には月あたり5,979ドメイン名となり、以降落ち着きをみせました。2020年5月から2021年8月までに最初にフィルタされたドメイン名の大半は無害なドメイン名で、一つ以上の脅威情報と結びつけられたのは全体の6.1%(12,860ドメイン名)でした。高信頼な証拠に結びつけられたものに絞ると、全体の1.8%(3,791ドメイン名)でした。

最初に、本当は悪意を持って登録されたドメイン名であるのに信頼できる証拠と結びつけられなかった(偽陰性となった)ケースについては、そうなった理由がいくつか考えられます。まず、調査ではドメイン名直下のWebサイトしか調査しなかったことです。サブドメインやトップより下のパスに悪意あるサイトがホストされているケースを完全に含めることはできませんでした。また、特定の国やデバイスからのアクセスに対してのみ悪意あるサイトを表示し、それ以外の場合は悪意あるサイトを表示しないケース(Cloaking)についても収集もれとなっている可能性があります。最後に、単に”virus”、”mask”、”payment”などの単語が含まれるドメイン名で、COVID-19に関係なかった場合は本プロジェクトの対象外となっており、レポートに含めていません。

キーワード

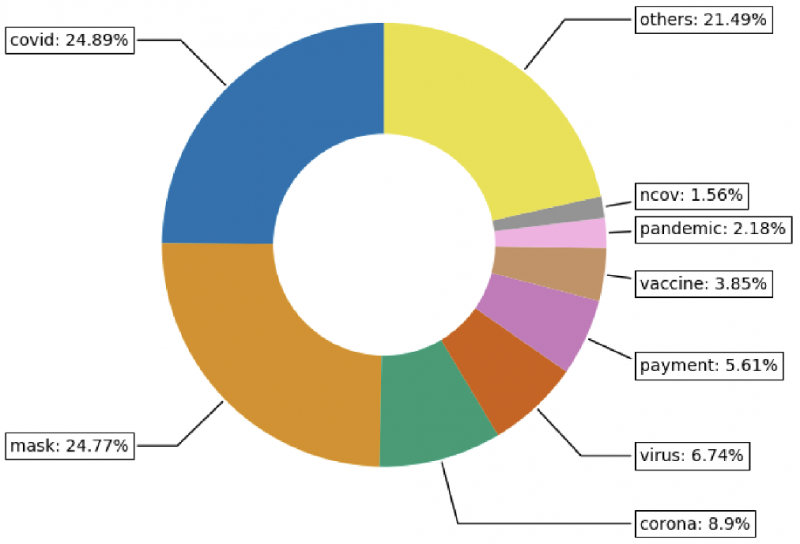

下の図では、2020年1月から2021年8月までに新規登録されキーワードによるフィルタリングで本調査の対象となったドメイン名について、どのような単語でマッチしたかを示しています。

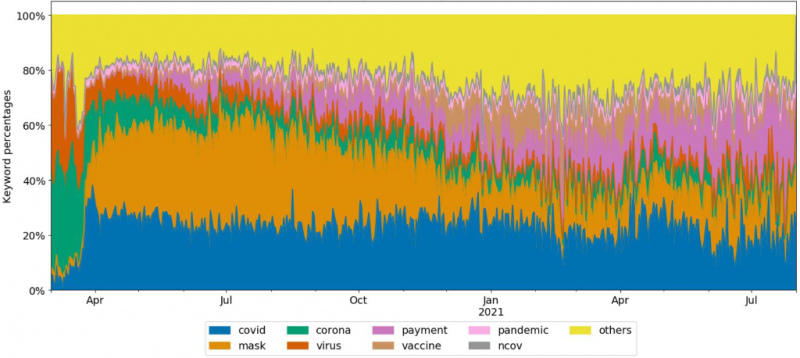

また、下の図ではその時間による変化を示しています。

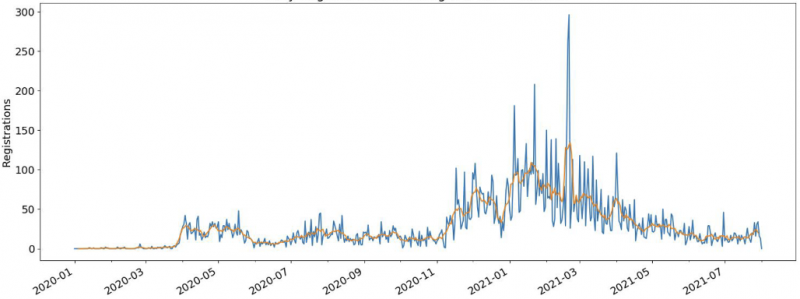

このグラフより、2020年4月以前では”corona”が多かったのに対し、4月からはそれが急減し”covid”が大部分を占めるようになったことが分かります。また、次の図は”vaccine”のキーワードでフィルタされた日ごとの登録数を表していますが、”vaccine”は2020年11月から2021年3月頃までにかけて急増したことが分かります。

まとめ

DNSTICR Projectでの18ヶ月間の観測では、現実世界の情勢にあわせたさまざまなアクティビティがオンラインにも反映されていること、その多くは有害とはいえないものの、一部は悪意を持って登録されたと判断できたことがOCTO-028の報告で分かりました。本プロジェクトは現在も継続中であり、これ以降の関連情勢がどのようにオンラインアクティビティに反映され、または悪用されたのか、今後のコミュニティに対する情報提供やレジストリに対するレポート、さらにはここから我々が学ぶことのできる実践的な調査手法の共有が期待されます。OCTO-028にはここで取り上げなかった実際の悪意あるサイトのスクリーンショットや説明などもありますので、ご興味のある方はぜひそちらもご覧ください。

[1] ドメイン名パーキングは、高価値だと思われる文字列のドメイン名などに対して、実際のドメイン名利用者が登録する前に登録して高額で販売したり、広告を設置して広告収益を生み出すのに使用されます。