BCP38とCAIDA spoofer

tech_team インターネットの技術

NANOGやJANOGのメーリングリストなどで定期的に話題になる、 BCP38 (Best Current Practice 38)はご存知でしょうか。 BCP38は、ネットワーク運用者に対する指針として、 偽装されたパケットやプライベートアドレスブロックのパケットを外に出さないようにしようといった守るべき事項が記されています。

理論的には、BCP38をすべてのネットワーク運用者が導入すれば、 偽装されたパケットを悪用するDDoS攻撃などの影響を相当に緩和することができるため、 さまざまな地域で啓発活動が行われています。

JPNICでは過去に、 BCP38などルーティングで守るべき事項を表明するアクティビティであるMANRS (Mutually Agreed Norms for Routing Security)を翻訳したり、 これに関する啓発を継続しています。

一方で、「この話、聞いたことはあるけど、 自分の組織や自分の使っているプロバイダーは対応しているのか?」など、 さまざまな疑問もでてくるかもしれません。

アメリカのネットワークの研究機関であるCAIDA (Center for Applied Internet Data Analysis)ではプロジェクトとして、 アドレスの偽装やBCP38をどの程度導入しているのかの調査を行い、 統計情報を公開しています。

CAIDAでは一体どのようにこの統計情報を収集しているのでしょうか。 実は、この統計情報は、BCP38のチェックプログラムをCAIDAが提供し、 有志によるさまざまな場所からの計測によって成り立っています。 皆さまもこのツールをダウンロードして自宅の上流ISP等がBCP38に対応しているかチェックすることができます。

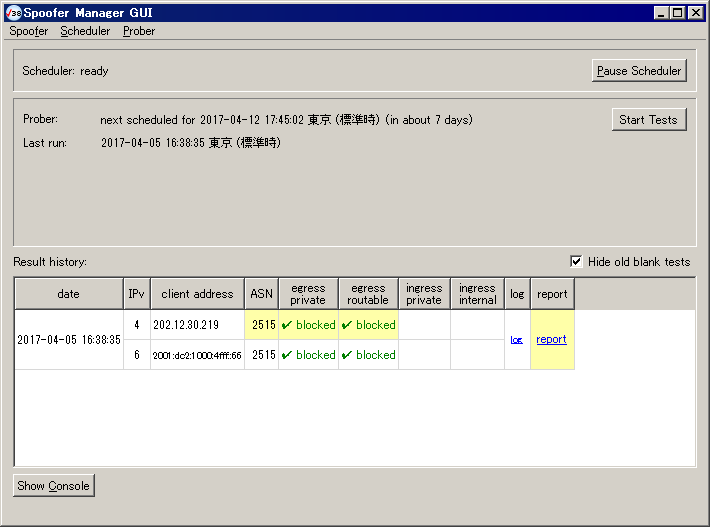

JPNICで測定してみますと次の様な結果となりました。

JPNICも基本的なBCP38に基くフィルタを導入しています。 (実は、結果が違っていたら・・・と緊張しました。)

皆さまもMANRSやBCP38の啓発につながるCAIDA spooferを、 一度試してみませんか。